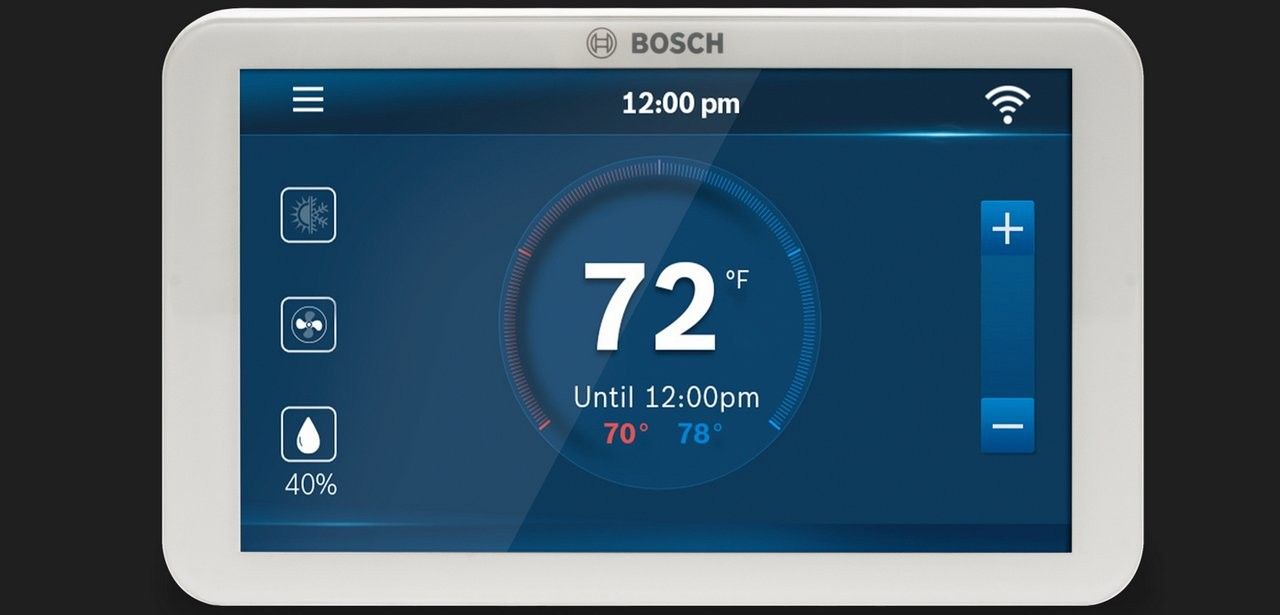

Das Bosch BCC100-Thermostat ist ein weit verbreitetes Gerät im Smart Home, das die Energieeffizienz steigert und den Wohnkomfort verbessert. Leider wurden nun Sicherheitslücken in diesem Thermostat entdeckt, die es Hackern ermöglichen, über den Wi-Fi-Microcontroller des Geräts schädliche Befehle zu senden, manipulierte Firmware-Updates zu installieren und den Datenverkehr abzufangen. Nutzer sollten daher besondere Vorsicht walten lassen, ihre IoT-Hardware regelmäßig überprüfen und geeignete Schutzmaßnahmen ergreifen, um ihr Smart Home sicher zu halten.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Schutzmaßnahmen gegen Hackerangriffe auf Bosch BCC100-Thermostat

Das Bosch BCC100-Thermostat nutzt zwei Microcontroller, die eng zusammenarbeiten, um die gewünschten Funktionen zu erfüllen. Der Hi-Flying Chip HF-LPT230 mit Wi-Fi-Funktionalität agiert als Netzwerk-Gateway und Proxy für den logischen STMicroelectronics Chip STM32F103. Der Wi-Fi-Chip kommuniziert über den TCP-Port 8899 im Local Area Network (LAN) und leitet die Nachrichten direkt an den logischen STM-Microcontroller weiter. Die Schwachstelle besteht darin, dass der Wi-Fi-Chip nicht in der Lage ist, bösartige Nachrichten von legitimen Datenpaketen des Cloud-Servers zu unterscheiden, was es Angreifern ermöglicht, Befehle an das Thermostat zu senden und es sogar mit Malware-infizierten Updates zu versehen.

Sicherheitsrisiko im Smart Home: Hacker können das Thermostat kompromittieren

Das Bosch BCC100-Thermostat kommuniziert über ein Websocket-Protokoll mit dem Server connect.boschconnectedcontrol.com. Bedauerlicherweise werden die Pakete unverschlüsselt versendet, was es Hackern ermöglicht, diese zu manipulieren. Über den Befehl „device/update“ erhält das Thermostat Informationen über ein neues Update und führt eine vermeintlich legitime Firmwareaktualisierung durch. Das Problem besteht darin, dass das Thermostat sogar gefälschte Antworten akzeptiert, die Details zur bösartigen neuen Firmware enthalten. Dadurch besteht die Gefahr einer vollständigen Kompromittierung des Geräts.

IoT-Hardware im Fokus der Hacker: Schützen Sie Ihr Smart Home

IoT-Geräte im Smart Home stellen ein erhebliches IT-Sicherheitsrisiko dar, da sie die Angriffsfläche für Hacker vergrößern. Um das Risiko zu minimieren, sollten Nutzer ihre IoT-Hardware sorgfältig überwachen und sie so weit wie möglich vom lokalen Netzwerk isolieren. Eine mögliche Maßnahme hierfür ist die Einrichtung eines dedizierten Netzwerks, das ausschließlich für IoT-Geräte verwendet wird. Darüber hinaus ist es wichtig, stets nach Firmware-Updates zu suchen und diese vom Hersteller zu installieren. Eine zusätzliche Sicherheitslösung besteht darin, eine Netzwerk-Lösung für Cybersicherheit zu nutzen, die in den Router integriert ist.

Smart Home Sicherheit: IoT-Hardware besser schützen

Die jüngst entdeckten Schwachstellen im Bosch BCC100-Thermostat verdeutlichen, dass IoT-Geräte im Smart Home nicht nur positive Auswirkungen haben, sondern auch Sicherheitsrisiken bergen können. Durch ihre umfangreichen Überprüfungen an weit verbreiteter IoT-Hardware trägt Bitdefender dazu bei, diese Risiken aufzudecken und Nutzer für die damit verbundenen Gefahren zu sensibilisieren. Indem Nutzer ihre IoT-Hardware verantwortungsvoll nutzen, regelmäßige Firmware-Updates durchführen und auf Netzwerk-Lösungen für Cybersicherheit setzen, können sie ihre Geräte besser schützen und das Smart Home sicherer machen.